Par manque de temps, à cause d’une bande passante trop faible pour vous connecter à l’internet ou tout simplement par simple volonté de ne pas les effectuer, il peut être nécessaire de prévenir l’installation des mises à jour de Windows 10.

Néanmoins, précisons qu’effectuer les mises à jour reste le meilleur moyen d’avoir un ordinateur sécurisé et au meilleur de ses caractéristiques.

Voici le moyen d’empêcher Windows 10 d’effectuer ses mises à jour et de les effectuer à la demande :

Stopper les mises à jour Windows 10

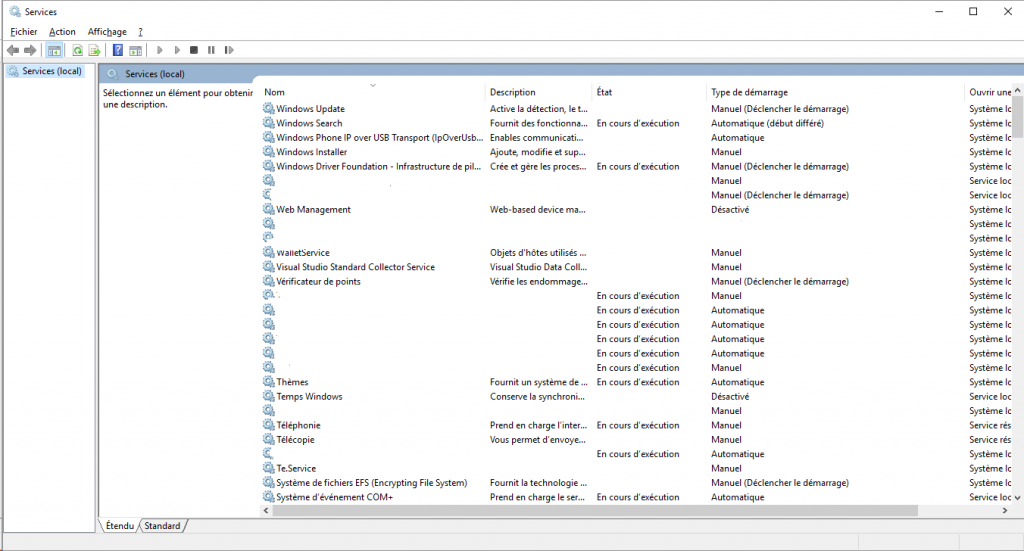

1/ Dans la zone de recherche, “Rechercher sur Windows“, taper “services” pour lancer la recherche des services Windows 10. Le Gestionnaire de Services s’ouvre :

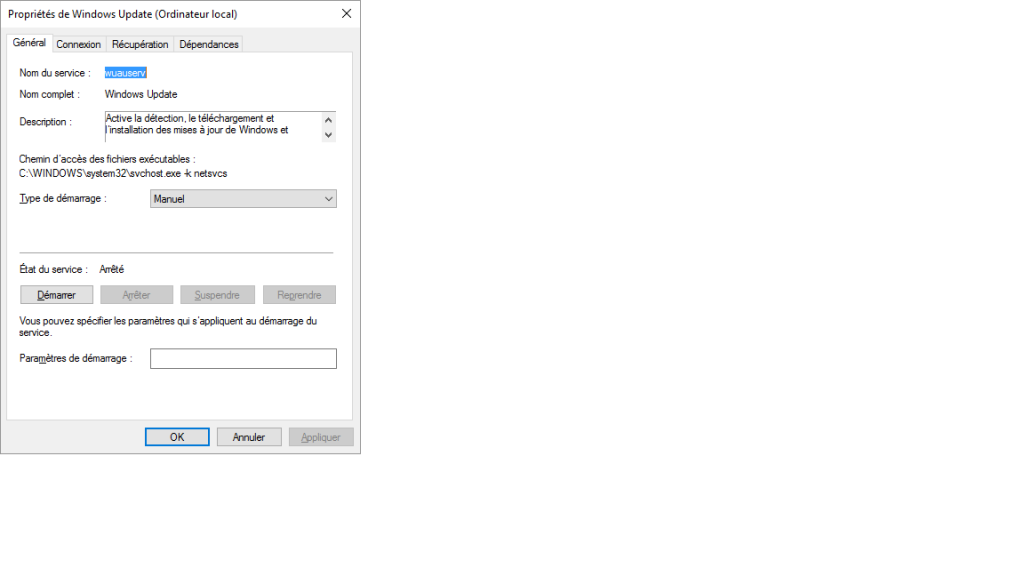

2/ Ensuite, repérer le service “Windows Update” puis faire un click-droit sur la ligne représentant ce service et ouvrir le menu “Propriétés“. La fenêtre “Propriétés de Windows Update” s’ouvre :

Enfin, pour stopper les mises à jour, régler le Type de démarrage sur “Désactiver” et redémarrer l’ordinateur.

Windows 10 n’effectuera plus de mises à jour.

Choisir les mises à jour Windows 10 à effectuer

- Dans la fenêtre “Propriétés de Windows Update” (Voir ci-dessus pour y accéder) :

- Si le type de démarrage du service “Windows Update” est positionné sur “Manuel“, appuyer sur le bouton “Démarrer“

- Si le type de démarrage du service “Windows Update” est positionné sur “Désactivé“, choisir un type de démarrage “Manuel” en le positionnant comme tel et démarrer le service après avoir appliqué les modifications.

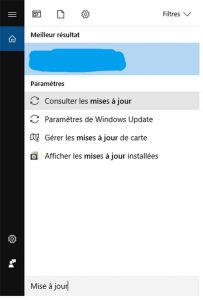

- Puis, dans la zone de recherche, “Rechercher sur Windows“, taper “Mises à jour ” pour lancer la recherche des services Windows 10.

et choisir “Consulter les mises à jour“.

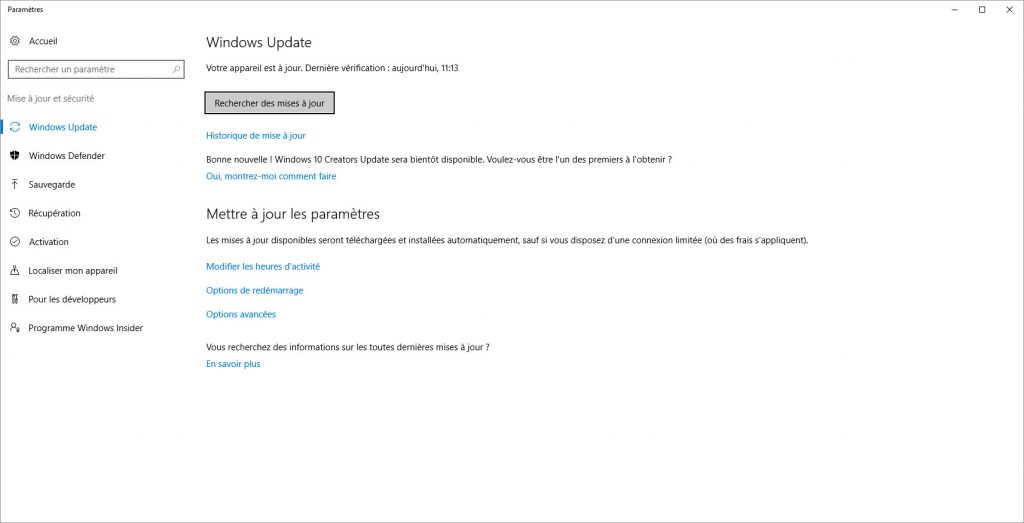

La fenêtre suivante s’ouvre :

Enfin, rechercher les mises à jour en cliquant sur le bouton puis sélectionner celles à effectuer.

Votre parc informatique est constitué d’ordinateurs aux systèmes d’exploitation hétérogène ?

Vous êtes un particulier qui souhaite maintenir son ordinateur en bon état ?

Contactez-nous en cliquant ici.